Panoptoでの動画のセキュリティ対策

Panopto 、お客様のデータのセキュリティ、機密性、完全性、およびプライバシーを保護するための厳格な安全対策をPanopto 。

「私たちの共有セキュリティモデル」

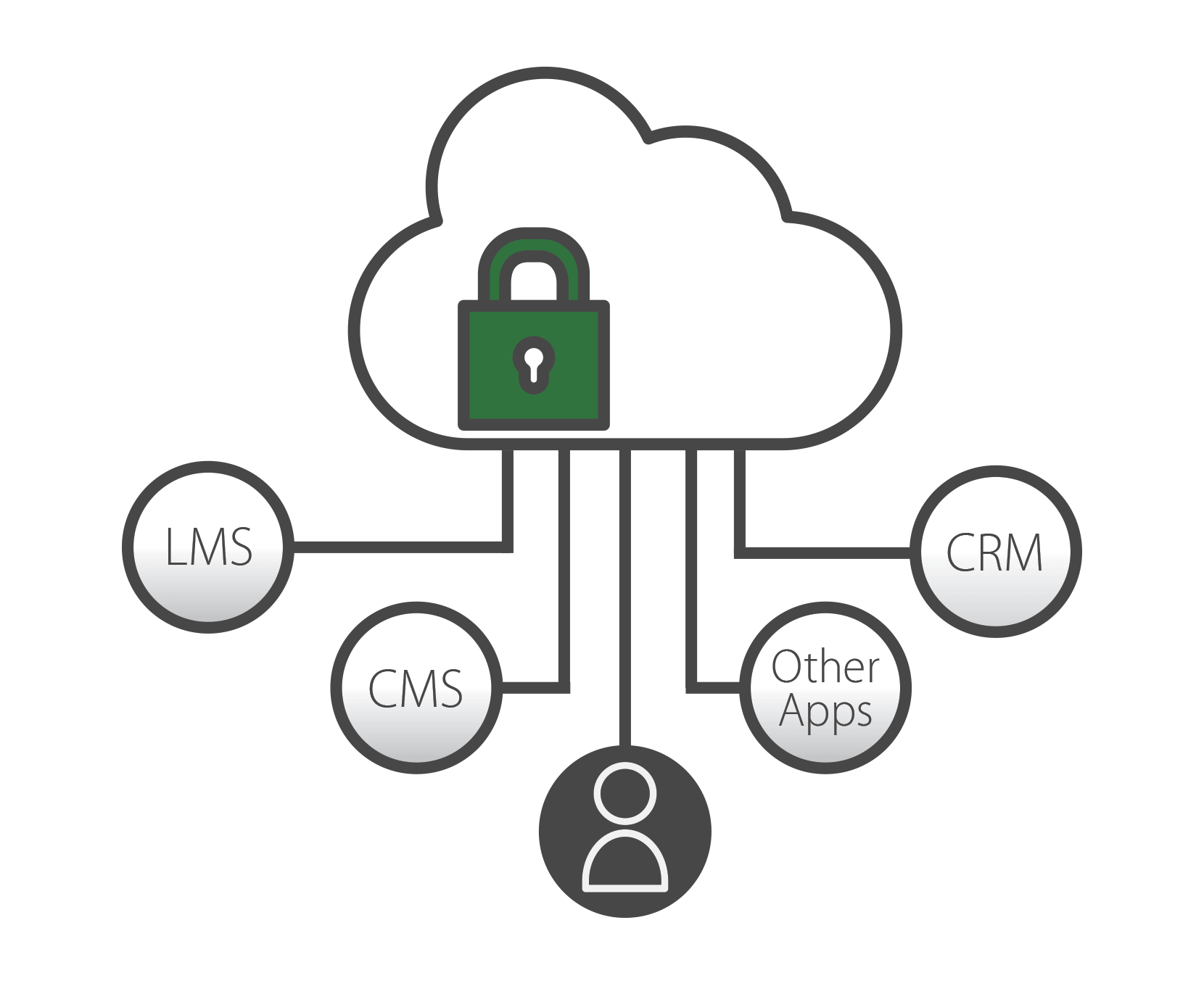

Panopto Software-as-a-Service(SaaS)モデルPanopto 、セキュリティはAmazon Web Services(AWS)、Panopto、およびお客様の間で責任を分担する形となっています。Panopto 、クラウドインフラストラクチャプロバイダーとしてAWSPanopto 、高可用性、拡張性、そしてセキュリティに優れたソリューションを提供しています。 大まかに言えば、AWSは物理的セキュリティ、ネットワークセキュリティ、および仮想化プラットフォームのセキュリティを担当します。Panopto 、ホスト、ミドルウェア、およびアプリケーションレベルのセキュリティ、イベント監視、災害復旧Panopto 。お客様は、ユーザーID管理、アクセス制御、およびデータセキュリティを担当します。

セキュリティとプライバシーを重視する企業文化

Panoptoセキュリティとプライバシーを重視するPanopto、当社の組織文化に深く根ざしています。これは採用プロセスから始まり、従業員の入社時研修、継続的なトレーニング、そして全社的な意識向上活動へとつながっています。Panopto 加わる前に、現地の法律や規制が許す範囲で、犯罪歴および信用情報の調査を実施しています。すべての新入社員は、情報セキュリティおよびプライバシーに関する意識向上トレーニングの受講が義務付けられています。開発者は、採用時にセキュアコーディングのトレーニングを受講し、その後も定期的に受講することが求められています。 当社のセキュリティチームは、セキュリティニュースレター、メールアラート、フィッシングテストなど、定期的な啓発および研修活動を実施しています。

Panopto 、効果的な情報セキュリティプログラムの構築において、強固なガバナンスが不可欠であることをPanopto 。当社は、全部門およびチームを代表する部門横断的な「情報セキュリティ委員会」を設置し、セキュリティプログラムに対する監督と戦略的な指針を提供しています。さらに、同委員会は、情報セキュリティに関するポリシー、基準、およびベストプラクティスを当社の業務に統合するために必要な取り組みを推進し、業務面での支援を行っています。

アプリケーションセキュリティ

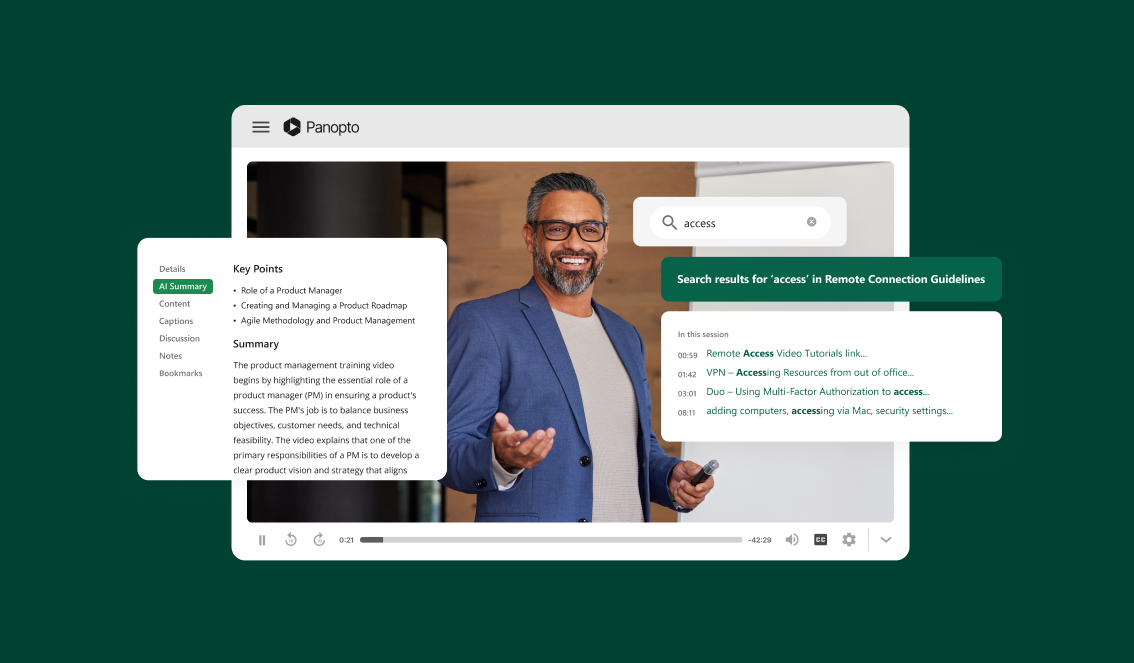

録画から再生に至るまで、Panopto 動画コンテンツの録画、管理、配信を安全かつ簡単Panopto 。世界有数の大企業や名門大学にサービスを提供する主要な動画プラットフォームプロバイダーとして、当社はユーザーのサインイン方法から、ネットワークを介した動画の保存・配信に至るまで、製品のセキュリティに多大な投資を行ってきました。

当社の動画プラットフォームは、ネットワーク境界、リポジトリ内、およびストリーミング配信中に多層的なセキュリティを提供します。これにより、許可されたユーザーのみが動画を視聴できるようになり、保存時および転送中のデータの安全性が確保されます。

Panopto 、OAuth、SAML 2.0、Active Directory、および多数のLMS IDプロバイダーを含む、複数の認証情報タイプに対応することで、動画リポジトリのPanopto 。当社のシングルサインオン(SSO)機能は、認証情報の双方向同期を継続的に実行し、ユーザー情報が常に最新の状態に保たれるようにします。

Panopto、ユーザーはロールベースの権限に基づいて動画、フォルダ、プレイリストを閲覧・利用します。これらの権限はグループまたは個々のユーザーごとに設定可能であり、動画の録画、ライブ配信、アップロード、公開、再生、スケジュール設定について、きめ細かな制御を行うことができます。さらに、管理者は追加設定を通じて、強固なパスワードの強制、パスワードの有効期限設定、SSOによる二要素認証、セッションのタイムアウトなどを適用することができます。

インフラセキュリティ

Panopto 、複数のAWSアベイラビリティゾーンにまたがる高可用性かつ冗長化されたクラスターとしてPanopto 、単一障害点を排除し、プラットフォームの信頼性をさらに高めています。Webサーバー、エンコーディングサーバー、データベースサーバーは、各アベイラビリティゾーン間でミラーリングされています。アベイラビリティゾーン全体が停止した場合でも、システムは別のゾーンへシームレスに移行するため、ビジネスの継続性を確保し、データの完全性を保護します。

AWSは、従来のネットワークセキュリティ上の脆弱性に対しても強力な保護機能を提供しています。例えば、分散型サービス拒否(DDoS)攻撃の脅威は、独自のDDoS防御サービスや、インターネット接続の多様性を確保するマルチホーム化されたAWSネットワークによって軽減されます。また、中間者(MITM)攻撃は、SSLで保護されたAPIエンドポイントによって防止されます。 IPスプーフィングは、インスタンスが自身のもの以外の送信元IPアドレスまたはMACアドレスを使用してトラフィックを送信することを許可しないAWSのファイアウォールインフラストラクチャによって防止されます。

さらに、AWSはデータセンターにおいて、最先端の多重境界物理セキュリティ体制を維持しています。これには、外部からのアクセスを禁止することや、データセンターの正確な所在地を公表しないことが含まれます。環境面での安全対策としては、火災検知・消火システム、完全冗長化された電源システム、空調管理、および電気・機械システムのリアルタイム管理などが挙げられます。

運用セキュリティ

Panopto 、リスクベースの情報セキュリティプログラムを運用するための基盤として、NIST SP 800-53のコントロールフレームワークPanopto 。当社の社内システムおよびプロセスは、アクセス制御、リスク評価、啓発・教育、サプライチェーン・リスク管理、インシデント対応、構成管理、物理的および環境的保護など、NISTのコントロールファミリーを網羅するセキュリティポリシーを通じて管理されています。

当社のエンジニアリングチームは、セキュアなソフトウェア開発ライフサイクルを採用し、コードレビューやアーキテクチャ分析といったセキュリティ保証活動が開発プロセスに組み込まれるよう徹底しています。

また、四半期ごとに脆弱性スキャンを実施し、クラウドセキュリティ対策やアクセス権限について定期的な内部監査を行っています。毎年、国際的に著名な独立系セキュリティ企業と提携し、包括的な侵入テストを実施することで、悪用可能な脆弱性を特定し、サイバー攻撃の標的となる領域を最小限に抑えています。

また、Panopto 、当社の製品やサービスにおける脆弱性の特定に協力してくださる外部の研究者の皆様の貢献をPanopto 。当社の「責任ある開示プログラム」では、ユーザーデータの機密性や完全性に影響を及ぼす、あるいは顧客データを危険にさらす可能性のある設計上または実装上の問題を、研究者の皆様に報告していただくよう奨励しています。

セキュリティインシデントや事業継続上の問題が発生した場合に備え、当社は、事前の準備から検知、封じ込め、除去、復旧、根本原因の分析に至るまで、インシデント対応のあらゆる側面を網羅した対応計画を策定しています。この計画に基づき、毎年訓練を実施し、インシデントの影響を最小限に抑え、可能な限り迅速に通常業務を再開できるよう、対応訓練を受けた要員からなるチームを整備しています。

プライバシー

Panopto 、お客様の個人情報を慎重かつ尊重して保護するという責任を真摯にPanopto 。当社のプライバシーへの取り組みは、お客様のデータの収集、利用、および提供について透明性を確保するという約束から始まります。

EU一般データ保護規則(GDPR)は、透明性、公正性、説明責任というプライバシーの原則に基づき、欧州全域におけるデータ保護の一貫性を図るものです。

データ処理事業者として、Panopto GDPRの遵守Panopto 。

これには、個人情報の保護のための暗号化および匿名化の実施、データ処理に関与するパートナーとの契約締結、個人識別情報(PII)を含むデータソースに対する第三者による監査、ならびにアクセス権、情報提供権、訂正権、消去権、データポータビリティ権、異議申立権、および処理の制限権の遵守が含まれます。

サービス組織統制(SOC)2 準拠

サービス組織統制(SOC)

米国公認会計士協会(AICPA)によって策定されたSOCは、セキュリティ、可用性、処理の完全性、機密性、プライバシーという5つのトラスト・サービス原則に基づき、顧客データの管理に関する基準を定めています。

Panopto 、セキュリティおよび可用性に関する信頼原則へのPanopto 状況を評価するため、独立した第三者監査法人による年次SOC 2 Type 2監査Panopto :

- セキュリティ:セキュリティの原則とは、システムリソースを不正アクセスから保護することを指します。Panopto アクセス制御が実施Panopto システムの悪用、データの盗難や不正な削除、ソフトウェアの不正使用、および情報の不適切な改ざんや開示を防止するのに役立っています。 Panoptoで採用されているネットワークおよびWebアプリケーションファイアウォール、二要素認証、侵入検知システムなどのITセキュリティツールPanopto 、システムやデータへの不正アクセスを招きかねないセキュリティ侵害の防止にPanopto 。

- 可用性:可用性の原則とは、契約やサービスレベル契約(SLA)で定められた、システム、製品、またはサービスの利用可能性を指します。この文脈において、ネットワークのパフォーマンスと可用性の監視、サイトのフェイルオーバー、およびセキュリティインシデントへの対応は極めて重要です。

当社のSOC 2レポートは、パートナー、お客様、および見込み客の皆様に公開されていますが、受領者がPanopto秘密保持契約(NDA)を締結した場合に限ります。詳細については、以下をご覧ください:

Panopto 組織統制(SOC)3 報告書

Panopto3レポートPanopto、SOC 2レポートの重要な情報を、NDAに署名することなく、わかりやすく要約したものです。

クラウド・セキュリティ・アライアンス(CSA)STAR自己評価

クラウド・セキュリティ・アライアンス(CSA)は、業界の専門家、企業、その他の主要なステークホルダーからなる幅広い連合体が主導する非営利団体です。同団体は、より安全なクラウドコンピューティング環境の確保に向けたベストプラクティスの策定に尽力するとともに、クラウドへの移行を検討している顧客が、IT運用をクラウドに移行する際に十分な情報に基づいた意思決定を行えるよう支援しています。Panopto 、コンセンサス・アセスメント・イニシアティブ・アンケート(CAIQ)を通じてCSA STAR自己評価をPanopto 、その結果をCSAセキュリティ・トラスト・アシュアランス・レジストリに公開Panopto :Panopto CAIQ (v3.1)。

セキュリティチェックリスト

| アプリケーションセキュリティ | PANOPTOに含まれる機能 |

|---|---|

| APIの認証と暗号化 | はい |

| 認証ポリシー | はい |

| データの検証 | はい |

| 保存中のデータの暗号化 | はい |

| 転送中の暗号化 | はい |

| 監査ログによるフォレンジック分析 | はい |

| ホスト型プラットフォームのセキュリティ | はい |

| インフラストラクチャ・アズ・コード(IaC) | はい |

| 論理的なコンテンツの分離 | はい |

| 中間者攻撃(MITM)の防止 | はい |

| 境界セキュリティとシングルサインオン(SSO) | はい |

| ロールベースの権限付与 | はい |

| 安全な認証情報の保存 | はい |

| セッションのタイムアウト | はい |

| 動画のダウンロード防止 | はい |

| インフラおよび運用セキュリティ | PANOPTOに含まれる機能 |

|---|---|

| 広く認められている管理フレームワークの遵守 | はい |

| リスク管理プログラム | はい |

| 従業員および契約業者の身元調査 | はい |

| セキュリティおよびプライバシーに関する意識啓発と研修 | はい |

| 最小権限の原則と職務分掌 | はい |

| 機密情報へのアクセス権限 | はい |

| 安全なソフトウェア開発ライフサイクル | はい |

| 運用環境、開発環境、およびステージング環境の分離 | はい |

| 異常事象の監視とアラート通知 | はい |

| 定期的なセキュリティ評価と脆弱性スキャン | はい |

| 年次第三者による包括的な侵入テスト | はい |

| 修正対象となる脆弱性のリスクに基づく優先順位付け | はい |

| メディアの安全な廃棄 | はい |

| マルウェア対策 | はい |

| データ漏洩防止 | はい |

| 物理的および環境的対策 | はい |

| インシデント管理の計画とテスト | はい |

| 事業継続および災害復旧の計画策定とテスト | はい |

| 生産能力およびリソース計画 | はい |

| プライバシーとコンプライアンス | PANOPTOに含まれる機能 |

|---|---|

| 一般データ保護規則(GDPR) | はい |

| SSAE 18 SOC 2 タイプII | はい |

| クラウド・セキュリティ・アライアンス(CSA)STAR自己評価 | はい |