Sichere Videos in Panopto

Panopto Wir unterhalten strenge Sicherheitsvorkehrungen, die die Sicherheit, Vertraulichkeit, Integrität und den Schutz Ihrer Daten gewährleisten.

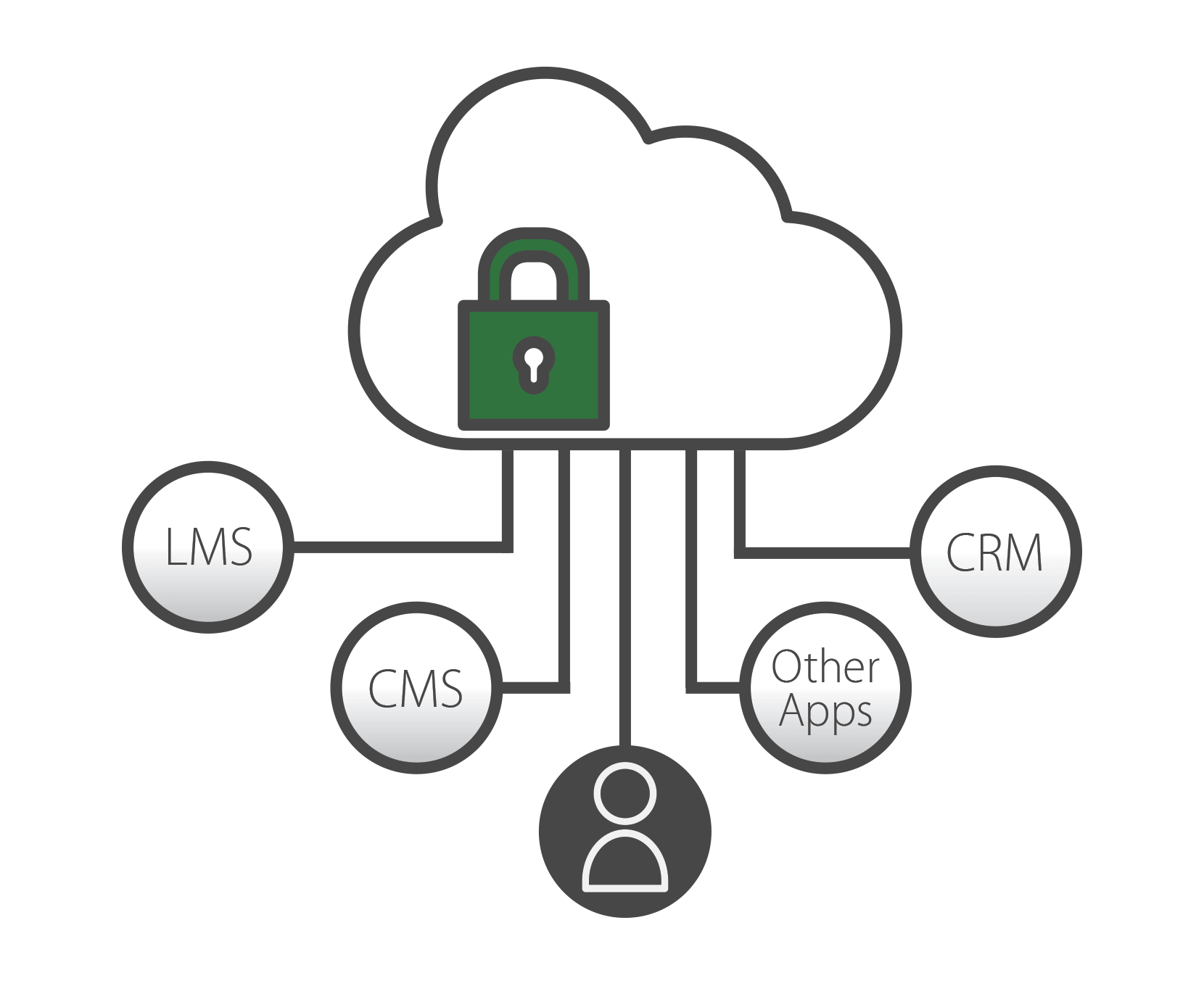

Unser gemeinsames Sicherheitsmodell

Panopto nutzt ein Software-as-a-Service (SaaS)-Modell, bei dem die Sicherheit eine gemeinsame Verantwortung von Amazon Web Services (AWS) ist. Panopto und unsere Kunden. Panopto Wir nutzen AWS als Cloud-Infrastrukturanbieter, um hochverfügbare, skalierbare und sichere Lösungen bereitzustellen. AWS ist im Wesentlichen für die Sicherheit der physischen Infrastruktur, des Netzwerks und der Virtualisierungsplattformen verantwortlich. Panopto ist verantwortlich für die Sicherheit auf Host-, Middleware- und Anwendungsebene, die Ereignisüberwachung und die Notfallwiederherstellung. Kunden sind verantwortlich für die Benutzeridentitätsverwaltung, die Zugriffskontrolle und die Datensicherheit.

Sicherheits- und datenschutzorientierte Kultur

Panopto Der Fokus von [Unternehmen] auf Sicherheit und Datenschutz ist in unserer Unternehmenskultur verankert. Dies beginnt beim Einstellungsprozess, setzt sich während des Onboardings neuer Mitarbeiter fort, umfasst fortlaufende Schulungen und unternehmensweite Initiativen zur Sensibilisierung für dieses Thema. Bevor jemand dem Unternehmen beitritt, Panopto Unser Team führt, soweit dies nach lokalem Recht zulässig ist, strafrechtliche und Bonitätsprüfungen durch. Alle neuen Teammitglieder müssen an einer Schulung zu Informationssicherheit und Datenschutz teilnehmen. Entwickler sind verpflichtet, bei Einstellung und anschließend regelmäßig Schulungen zu sicherer Programmierung zu absolvieren. Unser Sicherheitsteam führt regelmäßig Sensibilisierungs- und Schulungsmaßnahmen durch, darunter Sicherheitsnewsletter, E-Mail-Benachrichtigungen und Phishing-Tests.

Panopto Wir sind uns bewusst, dass eine starke Governance für ein effektives Informationssicherheitsprogramm unerlässlich ist. Daher haben wir einen abteilungsübergreifenden Informationssicherheitsrat eingerichtet, der alle Abteilungen und Teams repräsentiert und die Aufsicht und strategische Ausrichtung unseres Sicherheitsprogramms gewährleistet. Darüber hinaus fördert und unterstützt der Rat die Integration von Informationssicherheitsrichtlinien, -standards und Best Practices in die Geschäftsprozesse des Unternehmens.

Anwendungssicherheit

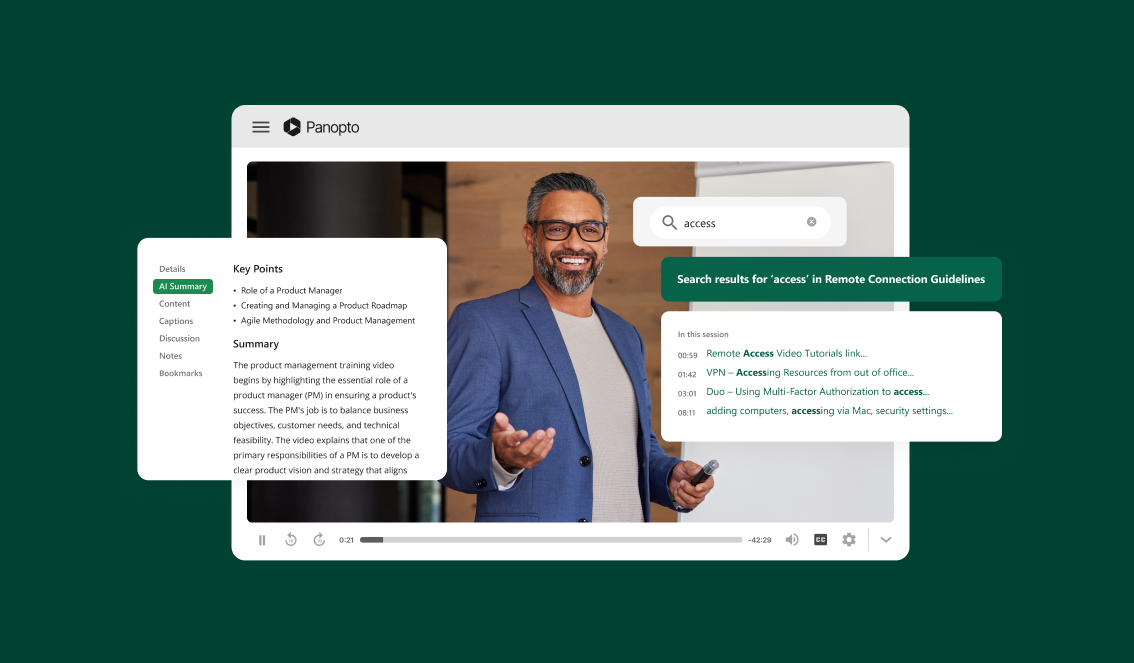

Vom Zeitpunkt der Aufnahme bis zum Zeitpunkt der Wiedergabe, Panopto Mit unserer Plattform können Sie Ihre Videoinhalte einfach und sicher aufzeichnen, verwalten und streamen. Als führender Anbieter von Videoplattformen für die weltweit größten Organisationen und angesehensten Universitäten haben wir umfassend in die Produktsicherheit investiert – vom Anmeldevorgang für Nutzer bis hin zur Speicherung und Übertragung von Videos im Netzwerk.

Unsere Videoplattform bietet mehrstufige Sicherheit am Netzwerkrand, innerhalb des Speichers und während des Streamings. Dadurch wird sichergestellt, dass nur autorisierte Benutzer Videos ansehen können und Daten sowohl im Ruhezustand als auch während der Übertragung sicher sind.

Panopto Die Videodatenbank wird durch die Unterstützung verschiedener Anmeldeinformationstypen, darunter OAuth, SAML 2.0, Active Directory und diverse LMS-ID-Anbieter, gesichert. Unsere Single-Sign-On-Implementierung (SSO) ermöglicht die fortlaufende bidirektionale Synchronisierung der Anmeldeinformationen und gewährleistet so, dass die Benutzerinformationen stets aktuell sind.

Innerhalb Panopto Nutzer navigieren und greifen über rollenbasierte Berechtigungen auf Videos, Ordner und Wiedergabelisten zu. Diese Berechtigungen lassen sich für Gruppen oder einzelne Nutzer konfigurieren und ermöglichen so eine detaillierte Kontrolle über Videoaufzeichnung, Live-Streaming, Upload, Veröffentlichung, Wiedergabe und Planung. Zusätzliche Einstellungen erlauben Administratoren, sichere Passwörter, Passwortablauf, Zwei-Faktor-Authentifizierung via SSO und Sitzungs-Timeout zu erzwingen.

Infrastruktursicherheit

Panopto Die Plattform wird als hochverfügbarer, redundanter Cluster über mehrere AWS-Verfügbarkeitszonen hinweg gehostet. Dadurch werden Single Points of Failure vermieden und die Zuverlässigkeit der Plattform erhöht. Web-, Kodierungs- und Datenbankserver werden über die Verfügbarkeitszonen hinweg gespiegelt. Im Falle eines vollständigen Ausfalls einer Verfügbarkeitszone wechselt das System nahtlos in eine andere Zone, wodurch die Geschäftskontinuität gewährleistet und die Integrität Ihrer Daten geschützt wird.

AWS bietet zudem einen umfassenden Schutz vor herkömmlichen Netzwerksicherheitslücken. So wird beispielsweise die Bedrohung durch DDoS-Angriffe (Distributed Denial of Service) durch proprietäre DDoS-Schutzdienste und Multi-Homed-AWS-Netzwerke, die für diversifizierten Internetzugang sorgen, minimiert. Man-in-the-Middle-Angriffe (MITM) werden durch SSL-geschützte API-Endpunkte verhindert. IP-Spoofing wird durch die AWS-Firewall-Infrastruktur unterbunden, die verhindert, dass Instanzen Datenverkehr mit einer anderen Quell-IP- oder MAC-Adresse als ihrer eigenen senden.

Darüber hinaus unterhält AWS in seinen Rechenzentren modernste, mehrstufige physische Sicherheitsvorkehrungen. Dazu gehört, den externen Zugang zu unterbinden und den genauen Standort der Rechenzentren nicht preiszugeben. Zu den Umweltschutzmaßnahmen zählen Brandmelde- und Löschanlagen, vollständig redundante Stromversorgungssysteme, Klimatisierung und die Echtzeitüberwachung elektrischer und mechanischer Systeme.

Betriebssicherheit

Panopto Wir haben den NIST SP 800-53-Kontrollrahmen als Grundlage für unser risikobasiertes Informationssicherheitsprogramm übernommen. Unsere internen Systeme und Prozesse werden durch Sicherheitsrichtlinien gesteuert, die die NIST-Kontrollfamilien abdecken, darunter Zugriffskontrolle, Risikobewertung, Sensibilisierung und Schulung, Lieferketten-Risikomanagement, Reaktion auf Sicherheitsvorfälle, Konfigurationsmanagement sowie physischer und Umweltschutz.

Unser Entwicklungsteam verwendet einen sicheren Softwareentwicklungszyklus, um sicherzustellen, dass Sicherheitsmaßnahmen wie Code-Reviews und Architekturanalysen integraler Bestandteil des Entwicklungsprozesses sind.

Wir führen vierteljährliche Schwachstellenanalysen und regelmäßige interne Audits unserer Cloud-Sicherheitspraktiken und Zugriffsrechte durch. Jedes Jahr arbeiten wir mit einem international renommierten, unabhängigen Sicherheitsunternehmen zusammen, um einen umfassenden Penetrationstest durchzuführen. Ziel ist es, ausnutzbare Schwachstellen zu identifizieren und die Angriffsfläche für Cyberangriffe zu minimieren.

Zusätzlich, Panopto Wir schätzen die Unterstützung externer Forscher bei der Identifizierung von Schwachstellen in unseren Produkten und Dienstleistungen. Unser Programm zur verantwortungsvollen Offenlegung ermutigt Forscher, Design- und Implementierungsprobleme zu melden, die die Vertraulichkeit oder Integrität von Nutzerdaten beeinträchtigen oder Kundendaten gefährden.

Im Falle eines Sicherheits- oder Geschäftskontinuitätsvorfalls verfügen wir über einen Notfallplan, der alle Aspekte der Reaktion abdeckt – von der Vorbereitung über die Identifizierung, Eindämmung, Beseitigung und Wiederherstellung bis hin zur Ursachenanalyse. Dieser Plan wird jährlich geübt, um sicherzustellen, dass wir über ein geschultes Team verfügen, das die Auswirkungen eines Vorfalls minimiert und den Normalbetrieb schnellstmöglich wiederaufnimmt.

Datenschutz

Panopto Wir nehmen unsere Verantwortung für den sorgsamen und respektvollen Umgang mit Ihren persönlichen Daten sehr ernst. Unser Datenschutzansatz beginnt mit unserem Versprechen, Ihnen Transparenz hinsichtlich der Erhebung, Nutzung und Weitergabe Ihrer Daten zu gewährleisten.

Die EU-Datenschutzgrundverordnung (DSGVO) sorgt für einheitliche Datenschutzstandards in ganz Europa und basiert auf den Datenschutzprinzipien Transparenz, Fairness und Rechenschaftspflicht.

Als Datenverarbeiter, Panopto ist verpflichtet, die Bestimmungen der DSGVO einzuhalten.

Dies umfasst die Verwendung von Verschlüsselung und Anonymisierung zum Schutz personenbezogener Daten, Verträge mit Partnern, die an unserer Datenverarbeitung beteiligt sind, externe Prüfungen unserer Datenquellen auf personenbezogene Daten sowie die Einhaltung der Rechte auf Zugang, Information, Berichtigung, Löschung, Datenübertragbarkeit, Widerspruch und Einschränkung der Verarbeitung.

Service Organization Control (SOC) 2-Konformität

Service Organization Control (SOC)

Der SOC wurde vom American Institute of CPAs (AICPA) entwickelt und definiert Kriterien für die Verwaltung von Kundendaten auf der Grundlage der fünf Trust Service Principles: Sicherheit, Verfügbarkeit, Verarbeitungsintegrität, Vertraulichkeit und Datenschutz.

Panopto lässt jährlich ein SOC-2-Typ-2-Audit von einer unabhängigen Drittprüfungsgesellschaft durchführen, um zu beurteilen, inwieweit Panopto entspricht dem Vertrauensprinzip für Sicherheit und Verfügbarkeit:

- Sicherheit: Das Sicherheitsprinzip bezieht sich auf den Schutz von Systemressourcen vor unberechtigtem Zugriff. Zugriffskontrollen sind eingerichtet bei Panopto und dazu beitragen, potenziellen Systemmissbrauch, Diebstahl oder unbefugte Datenentnahme, Softwaremissbrauch sowie unzulässige Änderung oder Offenlegung von Informationen zu verhindern. Zu den IT-Sicherheitstools, die eingesetzt werden, gehören Netzwerk- und Webanwendungsfirewalls, Zwei-Faktor-Authentifizierung und Intrusion Detection. Panopto Sie sind nützlich, um Sicherheitslücken zu verhindern, die zu einem unbefugten Zugriff auf Systeme und Daten führen können.

- Verfügbarkeit: Das Verfügbarkeitsprinzip bezieht sich auf die Erreichbarkeit des Systems, der Produkte oder Dienstleistungen gemäß Vertrag oder Service-Level-Vereinbarung. Die Überwachung der Netzwerkleistung und -verfügbarkeit, die Ausfallsicherheit von Standorten und die Bearbeitung von Sicherheitsvorfällen sind in diesem Zusammenhang von entscheidender Bedeutung.

Unser SOC-2-Bericht steht jedem Partner, Kunden oder Interessenten zur Verfügung – jedoch nur, wenn der Empfänger eine Geheimhaltungsvereinbarung (NDA) mit uns unterzeichnet. Panopto Weitere Informationen finden Sie unter:

Panopto SOC-3-Bericht (Service Organization Control)

Panopto Der SOC 3-Bericht von [Name des Unternehmens] fasst die wichtigsten Informationen aus dem SOC 2-Bericht in einer leicht verständlichen Zusammenfassung zusammen, ohne dass eine Geheimhaltungsvereinbarung unterzeichnet werden muss.

Cloud Security Alliance (CSA) STAR-Selbstbewertung

Die Cloud Security Alliance (CSA) ist eine gemeinnützige Organisation, die von einem breiten Bündnis aus Branchenexperten, Unternehmen und anderen wichtigen Akteuren getragen wird. Sie hat sich zum Ziel gesetzt, Best Practices für eine sicherere Cloud-Computing-Umgebung zu definieren und potenziellen Cloud-Kunden fundierte Entscheidungen beim Übergang ihrer IT-Systeme in die Cloud zu ermöglichen. Panopto hat die CSA STAR Selbstbewertung über den Consensus Assessments Initiative Questionnaire (CAIQ) abgeschlossen und die Ergebnisse im CSA Security, Trust, and Assurance Registry veröffentlicht: Panopto – CAIQ (v3.1) .

Sicherheitscheckliste

| Anwendungssicherheit | IM LIEFERUMFANG ENTHALTEN PANOPTO |

|---|---|

| API-Authentifizierung und -Verschlüsselung | Ja |

| Authentifizierungsrichtlinien | Ja |

| Datenvalidierung | Ja |

| Verschlüsselung im Ruhezustand | Ja |

| Verschlüsselung während der Übertragung | Ja |

| Forensische Analyse mittels Audit-Protokollierung | Ja |

| Sicherheit der gehosteten Plattform | Ja |

| Infrastruktur als Code (IaC) | Ja |

| Logische Inhaltstrennung | Ja |

| Prävention von Man-in-the-Middle-Angriffen (MITM) | Ja |

| Perimetersicherheit und Single Sign-On (SSO) | Ja |

| Rollenbasierte Autorisierung | Ja |

| Sichere Speicherung von Anmeldeinformationen | Ja |

| Sitzungstimeouts | Ja |

| Verhinderung von Video-Downloads | Ja |

| Infrastruktur- und Betriebssicherheit | IM LIEFERUMFANG ENTHALTEN PANOPTO |

|---|---|

| Einhaltung eines allgemein anerkannten Kontrollrahmens | Ja |

| Risikomanagementprogramm | Ja |

| Hintergrundüberprüfung von Mitarbeitern und Auftragnehmern | Ja |

| Sensibilisierung und Schulung zu Sicherheit und Datenschutz | Ja |

| Grundsatz der minimalen Privilegien und Funktionstrennung | Ja |

| Zugriff nur für Personen mit Kenntnisbedarf auf vertrauliche Informationen | Ja |

| Sicherer Softwareentwicklungslebenszyklus | Ja |

| Trennung von Betriebs-, Entwicklungs- und Testumgebungen | Ja |

| Überwachung und Alarmierung bei anomalen Ereignissen | Ja |

| Regelmäßige Kontrollbewertungen und Schwachstellenanalysen | Ja |

| Jährlicher umfassender Penetrationstest durch Dritte | Ja |

| Risikobasierte Priorisierung von Schwachstellen zur Behebung | Ja |

| Sichere Medienentsorgung | Ja |

| Schutz vor Schadsoftware | Ja |

| Datenverlustprävention | Ja |

| Physikalische und umweltbedingte Kontrollen | Ja |

| Planung und Durchführung des Vorfallmanagements | Ja |

| Planung und Prüfung von Geschäftskontinuität und Notfallwiederherstellung | Ja |

| Kapazitäts- und Ressourcenplanung | Ja |

| Datenschutz und Compliance | IM LIEFERUMFANG ENTHALTEN PANOPTO |

|---|---|

| Datenschutz-Grundverordnung (DSGVO) | Ja |

| SSAE 18 SOC 2 Typ II | Ja |

| Cloud Security Alliance (CSA) STAR-Selbstbewertung | Ja |