Sécurité

Une sécurité de niveau professionnel pour les vidéos dont dépend votre entreprise

Panopto aux entreprises les mécanismes de gouvernance, les contrôles d'accès et la documentation de conformité nécessaires pour gérer les contenus vidéo avec la même rigueur que celle appliquée à tout système critique, sans pour autant compliquer la création et l'accès à ces contenus.

Une sécurité et une gouvernance qui s'adaptent à la croissance de votre organisation

De l'accès basé sur les rôles et l'authentification unique à la conformité SOC 2 Type II et au stockage chiffré, Panopto conçu pour les organisations où les contenus vidéo présentent un risque réel — secteurs réglementés, enseignement supérieur, services informatiques d'entreprise — et où ce risque doit pouvoir être maîtrisé.

Contrôle d'accès et autorisations

Assurez-vous que les bonnes personnes voient le bon contenu — et uniquement celui-là

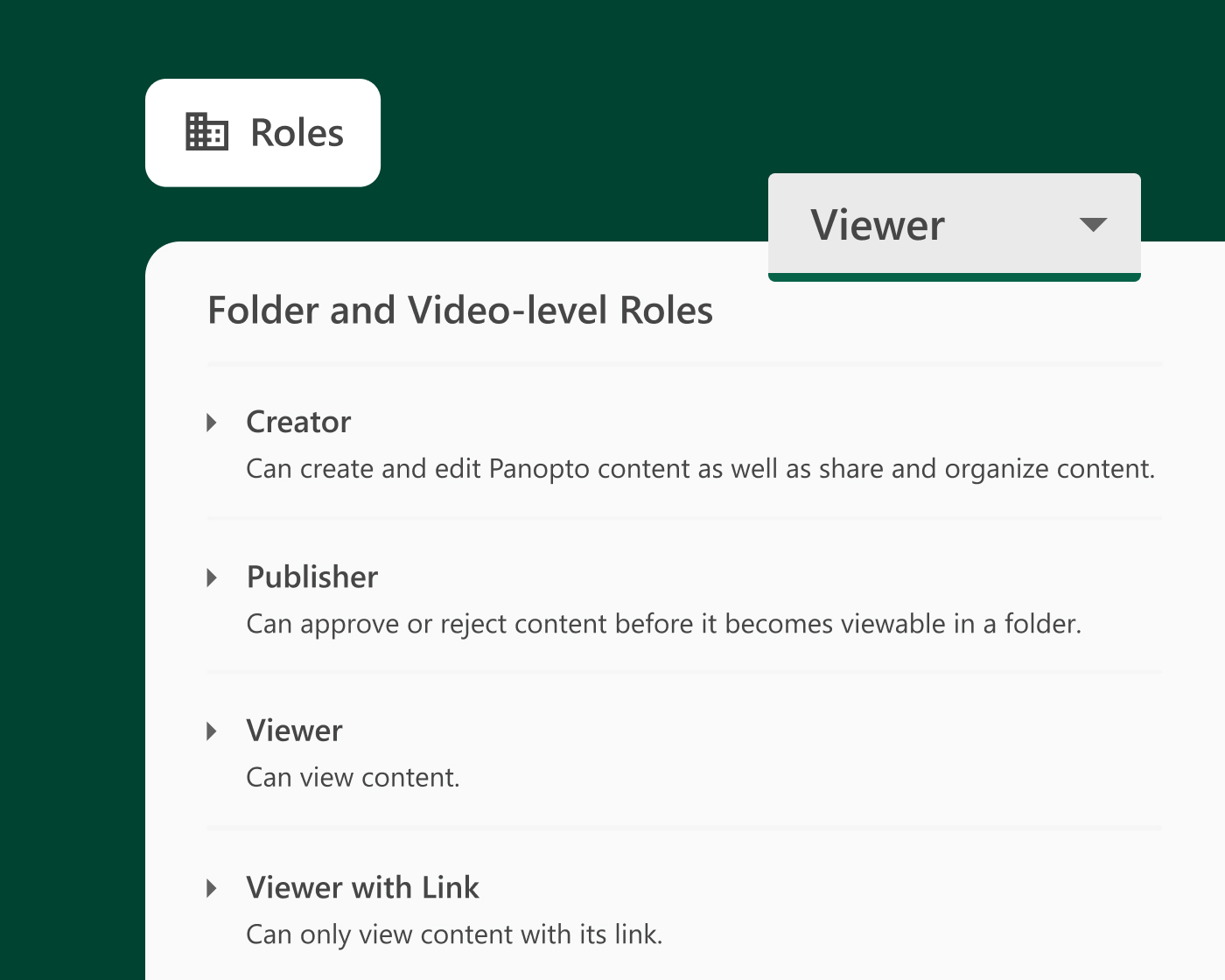

Les contrôles d'accès basés sur les rôles garantissent que chaque utilisateur — étudiants, employés, administrateurs, spectateurs externes — ne voit que le contenu auquel il est autorisé à accéder. Les autorisations se synchronisent avec les systèmes d'identité existants, ce qui permet d'activer et de désactiver automatiquement les accès, tandis que les contrôles au niveau des groupes facilitent la gestion d'une vaste bibliothèque sans avoir à gérer chaque vidéo individuellement.

Identité et authentification

Une seule connexion. Un accès homogène. Aucune charge administrative liée à la gestion des identifiants.

Panopto aux fournisseurs d'identité basés sur SAML pour prendre en charge l'authentification unique à l'échelle de l'entreprise. Ainsi, les utilisateurs accèdent au contenu vidéo avec les mêmes identifiants que ceux qu'ils utilisent pour toutes leurs autres activités, et le service informatique gère les accès à partir d'un système d'identité unique plutôt que d'une plateforme distincte.

Protection des données et cryptage

Protéger les données au repos et en transit

Les contenus vidéo stockés dans Panopto chiffrés au repos à l'aide du protocole SSE-S3 et en transit à l'aide du protocole TLS 1.3. L'infrastructure cloud sécurisée sur AWS offre la fiabilité et la résilience que les entreprises attendent de leurs systèmes critiques, tandis que les options de localisation des données répondent aux besoins géographiques spécifiques des organisations.

Conformité et préparation aux audits

Respectez vos obligations et soyez en mesure de le prouver rapidement si on vous le demande

Panopto les certifications ISO 27001, ISO 27017, ISO 27018, ISO 9001 et TX-RAMP niveau 2, est conforme à la norme SOC 2 de type II et prend en charge la conformité au RGPD, à la loi FERPA, à la section 508, aux WCAG 2.1 AA et à la norme TX-RAMP niveau 2. Les journaux d'audit et les rapports administratifs fournissent aux équipes chargées de la conformité et de l'informatique la documentation dont elles ont besoin. La documentation VPAT est disponible sur demande.

Centre de confiance Panopto

Une sécurité que vous pouvez vérifier

La politique de sécurité Panoptoest documentée, auditée et vérifiée par un organisme indépendant. Rendez-vous sur le Centre de confiance pour consulter les certifications, la documentation relative à la conformité et des informations détaillées sur la manière dont nous protégeons vos données.

Découvrez toutes les fonctionnalités de Panopto

La sécurité fait partie intégrante d'une plateforme conçue pour optimiser l'utilisation de la vidéo dans l'ensemble de votre organisation. Découvrez les fonctionnalités qui rendent cela possible.

Foire aux questions

Panopto est-il conforme à la Panopto 2 Type II ?

Oui. Panopto une attestation SOC 2 de type II, assortie d'audits annuels réalisés par un cabinet tiers indépendant et portant sur les principes de confiance relatifs à la sécurité et à la disponibilité. Des analyses trimestrielles des vulnérabilités et des tests d'intrusion annuels font partie intégrante du programme de sécurité continu Panopto. Le rapport SOC 2 complet est disponible sous réserve d'un accord de confidentialité ; un résumé du rapport SOC 3 est quant à lui accessible sans accord de confidentialité.

Comment Panopto -t-il les droits d'accès aux contenus vidéo ?

Panopto des contrôles d'accès basés sur les rôles afin de garantir que chaque utilisateur — étudiants, employés, administrateurs et spectateurs externes — ne puisse consulter que le contenu auquel il est autorisé à accéder. Les autorisations sont gérées au niveau des groupes et des dossiers, ce qui permet de gérer facilement une vaste bibliothèque sans avoir à configurer les accès vidéo par vidéo. L'attribution et la suppression des droits s'effectuent automatiquement, en s'intégrant aux processus d'identité existants.

Panopto -il Panopto l'authentification unique ?

Oui. Panopto aux fournisseurs d'identité basés sur SAML pour prendre en charge l'authentification unique (SSO) à l'échelle de l'entreprise ; les utilisateurs peuvent ainsi accéder au contenu vidéo en utilisant les mêmes identifiants que pour toutes leurs autres activités. L'authentification à plusieurs facteurs (MFA) est gérée par le fournisseur d'identité existant du client, ce qui garantit la conformité de l'authentification avec la politique de l'entreprise.

Comment le contenu vidéo est-il protégé dans Panopto?

Le contenu vidéo est chiffré au repos à l'aide de l'algorithme AES-256 et en transit à l'aide du protocole TLS. Panopto sur une infrastructure cloud AWS sécurisée, et un déploiement sur site est disponible pour les organisations ayant des exigences spécifiques en matière de localisation des données.

Quelles normes de conformité Panopto -il Panopto ?

Panopto la conformité au RGPD, à la loi FERPA, à la section 508 et aux WCAG 2.1 AA, et participe aux cadres de protection des données UE-États-Unis, Royaume-Uni et Suisse. Panopto détient Panopto les certifications ISO 27001, ISO 27017, ISO 27018, ISO 9001 et TX-RAMP niveau 2, et est conforme à la norme SOC 2 de type II. Les journaux d'audit et les rapports administratifs fournissent aux équipes chargées de la conformité et de l'informatique la documentation dont elles ont besoin sans qu'elles aient à tenir des registres manuellement. La documentation VPAT est disponible sur demande.

Panopto peut-il Panopto des documents d'audit pour les contrôles de conformité ?

Oui. Panopto des journaux d'audit, un suivi des visionnages et des données d'achèvement exportables que les équipes chargées de la conformité peuvent utiliser à des fins réglementaires. Les rapports administratifs sont intégrés à la plateforme ; ainsi, la documentation est disponible en temps voulu, sans qu'il soit nécessaire de la compiler manuellement ou de la suivre à l'aide de tableurs.