Sicurezza

Enterprise-grade security for video your organization depends on

Panopto gives organizations the governance, access controls, and compliance documentation needed to manage video content with the same rigor applied to any mission-critical system—without making it harder for people to create and access content.

Security and governance that scale with your organization

From role-based access and single sign-on to SOC 2 Type II compliance and encrypted storage, Panopto is built for organizations where video content carries real risk—regulated industries, higher education, enterprise IT—and where that risk needs to be manageable.

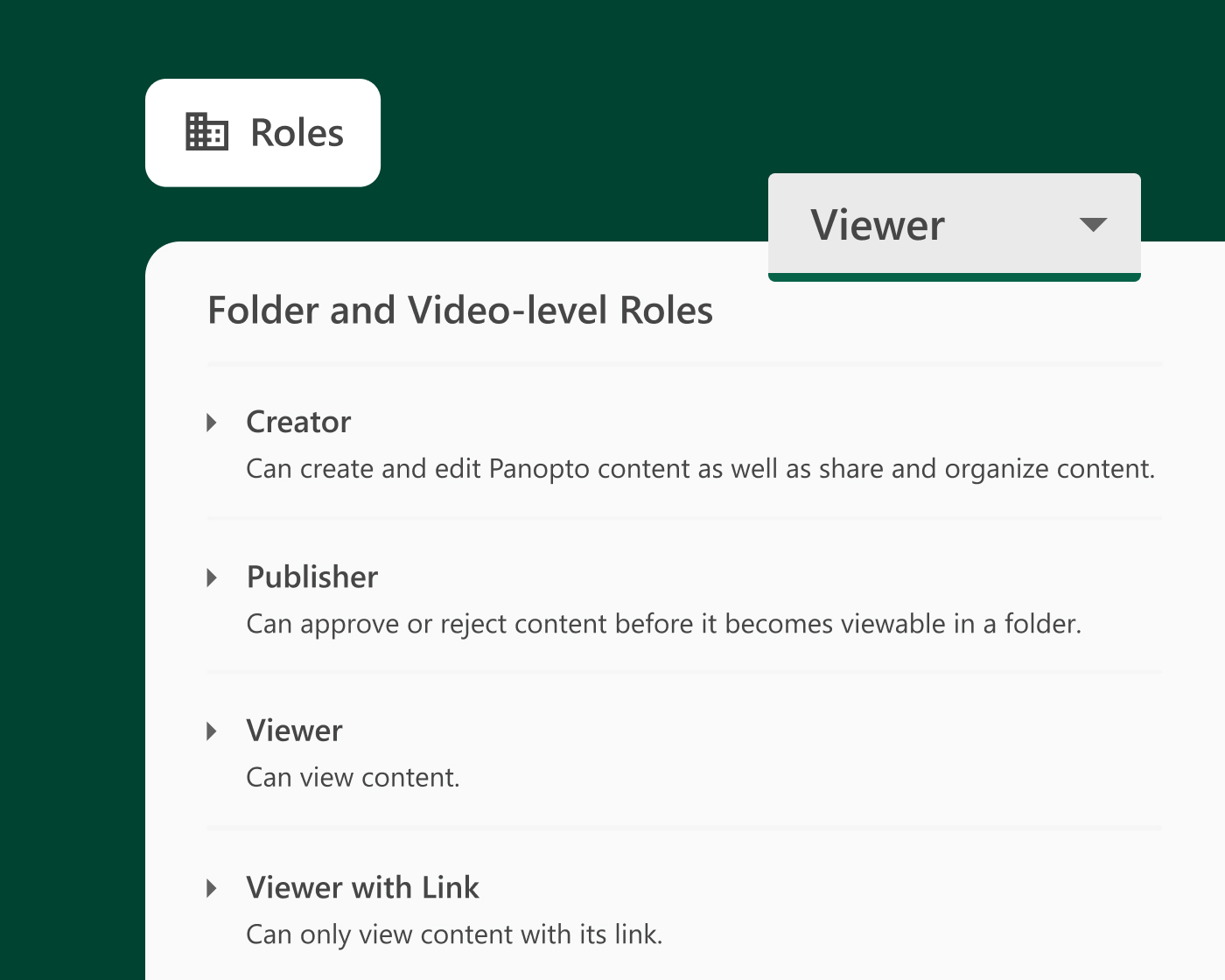

Access control and permissions

Make sure the right people see the right content—and only that

Role-based access controls ensure every user—students, employees, administrators, external viewers—sees only the content they’re authorized to access. Permissions sync with existing identity systems so access is provisioned and deprovisioned automatically, and group-level controls make it practical to manage a large library without managing every video individually.

Identity and authentication

One login. Consistent access. No credential management overhead.

Panopto integrates with SAML-based identity providers to support single sign-on across the organization—so users access video content through the same credentials they use for everything else, and IT manages access from a single identity system rather than a separate platform.

Data protection and encryption

Protect content at rest and in transit

Video content stored in Panopto is encrypted at rest using SSE-S3 and in transit using TLS 1.3. Secure cloud infrastructure on AWS provides the reliability and resilience organizations expect from mission-critical systems, and data residency options support organizations with specific geographic requirements.

Compliance and audit readiness

Meet your obligations and prove it quickly when asked

Panopto holds ISO 27001, ISO 27017, ISO 27018, ISO 9001, and TX-RAMP Level 2 certifications, is SOC 2 Type II compliant, and supports compliance with GDPR, FERPA, Section 508, WCAG 2.1 AA, and TX-RAMP Level 2. Audit logs and administrative reporting give compliance and IT teams the documentation they need. VPAT documentation is available on request.

Centro di fiducia Panopto

Una sicurezza che puoi verificare

Il livello di sicurezza Panoptoè documentato, sottoposto a revisione e verificato da organismi indipendenti. Visita il Centro di fiducia per consultare le certificazioni, la documentazione relativa alla conformità e informazioni dettagliate su come proteggiamo i tuoi dati.

Scopri tutte le funzionalità di Panopto

Security is one part of a platform designed to make video work harder across your entire organization. Explore the capabilities that make it possible.

Domande frequenti

Is Panopto SOC 2 Type II compliant?

Yes. Panopto holds a SOC 2 Type II attestation, with annual audits by an independent third-party firm covering the Security and Availability trust principles. Quarterly vulnerability scanning and annual penetration testing are part of Panopto’s ongoing security program. The full SOC 2 report is available under NDA; a summary SOC 3 report is available without one.

How does Panopto control who can access video content?

Panopto uses role-based access controls to ensure every user—students, employees, administrators, and external viewers—sees only the content they’re authorized to access. Permissions are managed at the group and folder level, making it practical to govern a large library without configuring access video by video. Provisioning and deprovisioning happen automatically alongside existing identity workflows.

Does Panopto support single sign-on?

Yes. Panopto integrates with SAML-based identity providers to support SSO across the organization—so users access video content through the same credentials they use for everything else. MFA is enforced through the customer’s existing identity provider, keeping authentication consistent with organizational policy.

How is video content protected in Panopto?

Video content is encrypted at rest using AES-256 and in transit using TLS. Panopto runs on secure AWS cloud infrastructure, and on-premises deployment is available for organizations with specific data residency requirements.

What compliance standards does Panopto support?

Panopto supports compliance with GDPR, FERPA, Section 508, and WCAG 2.1 AA, and participates in the EU-US, UK, and Swiss Data Privacy Frameworks. Panopto also holds ISO 27001, ISO 27017, ISO 27018, ISO 9001, and TX-RAMP Level 2 certifications and is SOC 2 Type II compliant. Audit logs and administrative reporting give compliance and IT teams the documentation they need without manual record-keeping. VPAT documentation is available on request.

Can Panopto provide audit documentation for compliance reviews?

Yes. Panopto provides audit logs, viewer tracking, and exportable completion data that compliance teams can use for regulatory purposes. Administrative reporting is built into the platform, so documentation is available when it’s needed without requiring manual compilation or spreadsheet-based tracking.