Seguridad

Seguridad de nivel empresarial para el vídeo del que depende tu organización

Panopto las organizaciones la gobernanza, los controles de acceso y la documentación de cumplimiento necesarios para gestionar el contenido de vídeo con el mismo rigor que se aplica a cualquier sistema de importancia crítica, sin que ello dificulte la creación y el acceso al contenido por parte de los usuarios.

Seguridad y gobernanza que se adaptan al crecimiento de tu organización

Desde el acceso basado en roles y el inicio de sesión único hasta el cumplimiento de la norma SOC 2 Tipo II y el almacenamiento cifrado, Panopto diseñado para organizaciones en las que el contenido de vídeo conlleva un riesgo real —sectores regulados, educación superior, TI empresarial— y en las que es necesario que ese riesgo sea gestionable.

Control de acceso y permisos

Asegúrate de que las personas adecuadas vean el contenido adecuado, y solo ese

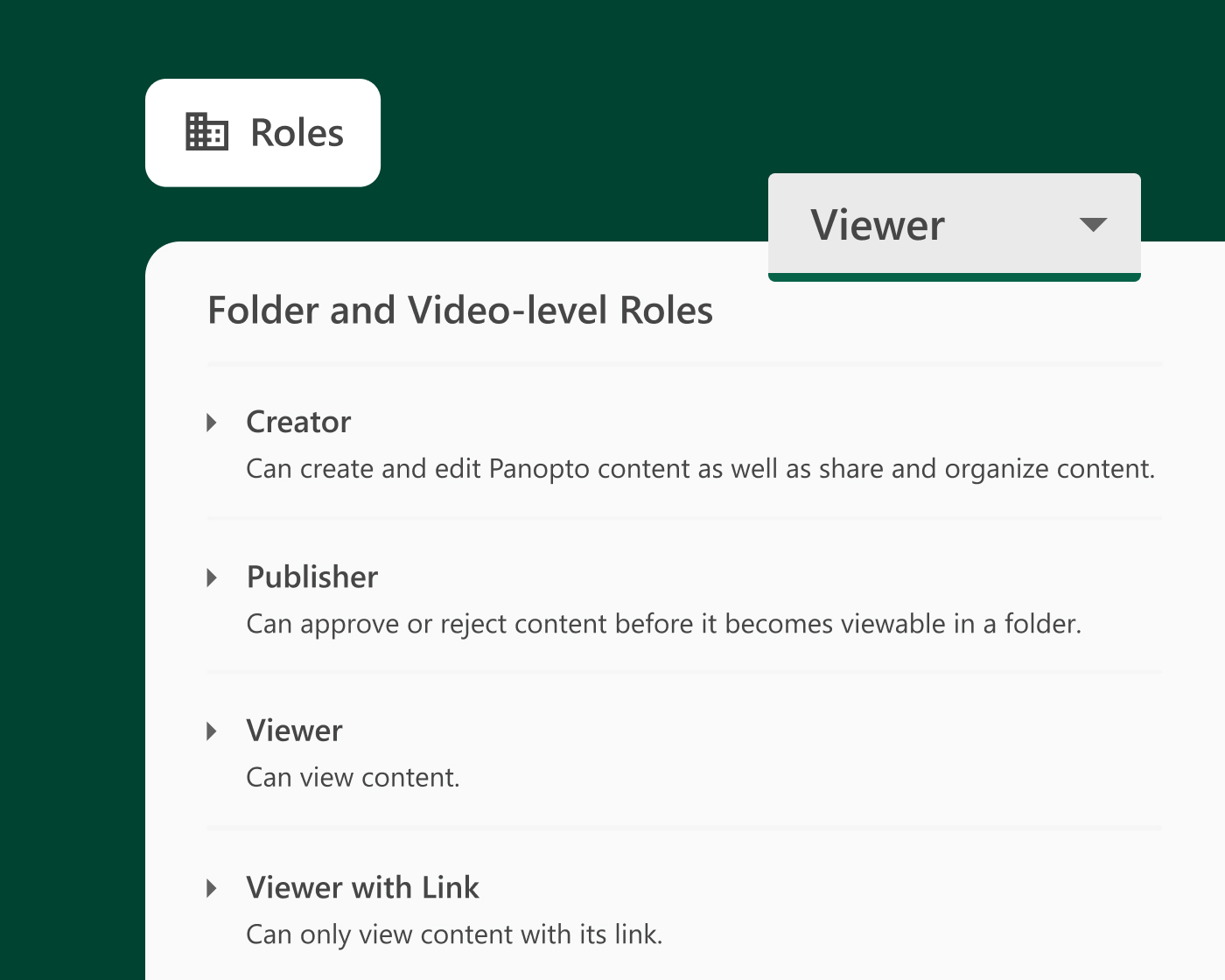

Los controles de acceso basados en roles garantizan que cada usuario —estudiantes, empleados, administradores y espectadores externos— solo vea el contenido al que está autorizado a acceder. Los permisos se sincronizan con los sistemas de identidad existentes, de modo que el acceso se concede y se retira automáticamente, y los controles a nivel de grupo facilitan la gestión de una biblioteca de gran tamaño sin tener que gestionar cada vídeo por separado.

Identidad y autenticación

Un único inicio de sesión. Acceso uniforme. Sin complicaciones en la gestión de credenciales.

Panopto con proveedores de identidad basados en SAML para permitir el inicio de sesión único en toda la organización, de modo que los usuarios acceden al contenido de vídeo con las mismas credenciales que utilizan para todo lo demás, y el departamento de TI gestiona el acceso desde un único sistema de identidades en lugar de desde una plataforma independiente.

Protección de datos y cifrado

Proteja el contenido almacenado y en tránsito

El contenido de vídeo almacenado en Panopto cifra en reposo mediante SSE-S3 y en tránsito mediante TLS 1.3. La infraestructura segura en la nube de AWS ofrece la fiabilidad y la resiliencia que las organizaciones esperan de los sistemas de misión crítica, y las opciones de ubicación de los datos se adaptan a las organizaciones con requisitos geográficos específicos.

Cumplimiento normativo y preparación para auditorías

Cumple con tus obligaciones y demuéstralo rápidamente cuando te lo pidan

Panopto las certificaciones ISO 27001, ISO 27017, ISO 27018, ISO 9001 y TX-RAMP Nivel 2, cumple con la norma SOC 2 Tipo II y garantiza el cumplimiento del RGPD, la FERPA, la Sección 508, las WCAG 2.1 AA y el TX-RAMP Nivel 2. Los registros de auditoría y los informes administrativos proporcionan a los equipos de cumplimiento normativo y de TI la documentación que necesitan. La documentación VPAT está disponible bajo petición.

Centro de confianza Panopto

Seguridad que puedes comprobar

La política de seguridad Panoptoestá documentada, auditada y verificada de forma independiente. Visita el Centro de confianza para consultar las certificaciones, la documentación sobre el cumplimiento normativo e información detallada sobre cómo protegemos tus datos.

Descubre todo lo que Panopto ofrecerte

La seguridad es uno de los componentes de una plataforma diseñada para sacar el máximo partido al vídeo en toda su organización. Descubra las funciones que lo hacen posible.

Preguntas frecuentes

¿Cumple Panopto con la norma Panopto 2 Tipo II?

Sí. Panopto una certificación SOC 2 Tipo II, con auditorías anuales realizadas por una empresa externa independiente que abarcan los principios de confianza de seguridad y disponibilidad. Los análisis trimestrales de vulnerabilidades y las pruebas de penetración anuales forman parte del programa de seguridad continuo Panopto. El informe SOC 2 completo está disponible bajo acuerdo de confidencialidad; el resumen del informe SOC 3 está disponible sin necesidad de dicho acuerdo.

¿Cómo Panopto quién puede acceder al contenido de vídeo?

Panopto controles de acceso basados en roles para garantizar que cada usuario —estudiantes, empleados, administradores y espectadores externos— solo vea el contenido al que está autorizado a acceder. Los permisos se gestionan a nivel de grupo y de carpeta, lo que facilita la gestión de una biblioteca de gran tamaño sin necesidad de configurar el acceso vídeo por vídeo. La concesión y la retirada de permisos se realizan automáticamente en consonancia con los flujos de trabajo de identidades existentes.

Panopto es Panopto el inicio de sesión único?

Sí. Panopto con proveedores de identidad basados en SAML para permitir el inicio de sesión único (SSO) en toda la organización, de modo que los usuarios acceden al contenido de vídeo con las mismas credenciales que utilizan para el resto de servicios. La autenticación de dos factores (MFA) se aplica a través del proveedor de identidad existente del cliente, lo que garantiza que la autenticación se ajuste a la política de la organización.

¿Cómo se protege el contenido de vídeo en Panopto?

El contenido de vídeo se cifra en reposo mediante AES-256 y en tránsito mediante TLS. Panopto en la infraestructura segura en la nube de AWS, y existe la posibilidad de implementación local para aquellas organizaciones con requisitos específicos de residencia de datos.

¿Qué normas de cumplimiento normativo Panopto ?

Panopto el cumplimiento del RGPD, la FERPA, la Sección 508 y las WCAG 2.1 AA, y participa en los marcos de protección de datos entre la UE y EE. UU., el Reino Unido y Suiza. Panopto cuenta con las certificaciones ISO 27001, ISO 27017, ISO 27018, ISO 9001 y TX-RAMP Nivel 2, y cumple con la norma SOC 2 Tipo II. Los registros de auditoría y los informes administrativos proporcionan a los equipos de cumplimiento normativo y de TI la documentación que necesitan sin necesidad de llevar registros manualmente. La documentación VPAT está disponible previa solicitud.

¿Puede Panopto documentación de auditoría para las revisiones de cumplimiento?

Sí. Panopto registros de auditoría, seguimiento de los espectadores y datos de finalización exportables que los equipos de cumplimiento normativo pueden utilizar con fines reglamentarios. La plataforma incorpora funciones de generación de informes administrativos, por lo que la documentación está disponible cuando se necesita, sin necesidad de recopilarla manualmente ni de realizar un seguimiento mediante hojas de cálculo.